Celui qui ne voulait pas laisser passer l’erreur de 75 centimes

Ou comment la ténacité d'un docteur en astronomie va changer le cours de la sécurité informatique.

Bonjour,

Bienvenue pour ce premier épisode de la saison quatre de Pwned, votre newsletter sur le cybercrime. Aujourd’hui, nous allons commencer une histoire légendaire dans la sécurité informatique. Il s’agit de la traque de hackers allemands œuvrant pour le KGB, le service de renseignement soviétique, par un modeste astronome récemment reconverti dans l’informatique.

N’oubliez pas, si l’on vous a transmis la newsletter, vous pouvez vous inscrire avec ce formulaire. Si vous aimez ces polars technologiques, vous pouvez aussi en parler autour de vous, il y a peut-être quelqu’un dans votre entourage que cela intéressera.

Revenons à nos moutons. Ce jour d’août 1986, Clifford Stoll a un petit problème informatique à résoudre. Il y a une erreur de 75 centimes dans le programme de comptabilité interne. Cet outil maison permet de facturer le temps d'utilisation des ordinateurs partagés par le service informatique, qui met ses machines à disposition des chercheurs. Cette somme minime correspond à un temps d’usage de neuf secondes.

A l’époque, le centre de recherches est doté de stations Sun tournant à 8 MHZ et disposant de 100 méga-octets d’espace disque et de 128 kilo-octets de mémoire vive. “Nous disposions également de 50 disques durs externes de 80 méga-octets, de la taille d’une machine à laver, racontait Clifford Stoll. Ils faisaient d'ailleurs le même bruit qu’une machine à laver, et claquaient comme s’ils étaient en train d’essorer.”

Ça vous parait risible? Possible, mais pour l'époque, c'est le nec plus ultra. J’aime bien citer ce genre de chiffres car ça rappelle toujours d’où on vient (enfin si vous avez plus de quinze ans), et pour les vieux - les plus de quarante ans comme moi - c’est assez vertigineux.

Comme Clifford Stoll le racontera plus tard dans son bouquin, le best-seller Cuckoo’s Egg Tracking a Spy Through the Maze (plus d’un million d’exemplaires vendus en 2019), cela fait seulement deux jours qu’il vient de prendre son nouveau poste au sous-sol du Lawrence Berkeley Lab.

Ce docteur en astronomie de 36 ans aux airs de savant fou rêvait de percer les secrets des étoiles en concevant des optiques de télescope destinés à un observatoire de Hawaï. Mais faute de nouveau financement, sa mission a pris fin. Son employeur, un centre de recherches fondé par l’université de Californie et subventionné par le ministère américain de l’énergie, a toutefois réussi à le recaser en lui proposant de rejoindre le service de l’informatique.

Ce n’est pas vraiment ce qu’il voulait faire, mais il fait le dos rond. Après avoir rêvé des étoiles, Clifford Stoll doit donc résoudre le mystère des 75 centimes manquants, vous voyez le tableau. On pourrait croire que cette quête s’annonce sans grand intérêt. Mais ce n’est pas du tout l’opinion de Stoll. Car après vérification, les logiciels maison fonctionnent bien.

Cela prouve qu’il ne s’agit pas d’une simple erreur de saisie, d’un oubli, mais d’un problème plus systémique. Et en fouinant, Clifford Stoll va faire une découverte capitale. L’erreur de 75 centimes vient en fait d’un accès non autorisé, d’un intrus qui utilise le compte d’un certain “Hunter”. Celui-ci exploite une faille de sécurité pour s'accorder des privilèges élevés sur le système.

C’est évidemment un problème, le compte compromis est donc supprimé. Mais l’intrus revient aussitôt, en utilisant un autre, celui d’un ancien chercheur du labo, Joe Sventek, qui est pourtant en Angleterre depuis plusieurs mois. Comme cela a été beaucoup raconté - je vous conseille notamment la lecture de “Cyberpunk, Outlaws and Hackers on the Computer Frontier”, le livre du journaliste John Markoff -, Clifford Stoll va se plonger passionnément dans la traque de l’intrus.

Le scientifique a ses raisons: il éprouve de la colère contre ce pirate qui pourrait utiliser son intelligence pour des choses bien plus constructives pour la communauté. Pour résoudre l’énigme, il va appliquer la méthode scientifique qu'il connaît bien à cette problématique à l'époque encore assez nouvelle: suivre l'intrus à la trace, observer ses moindres faits et gestes afin de comprendre son fonctionnement et ses motivations.

Et il a bien raison, car cette approche méthodique va faire de lui l’un des précurseurs des investigations numériques. Il met ainsi en place un système d’alerte, utilisant un enregistreur de frappe pour obtenir une copie de toute entrée tapée par le pirate. Il écrit un programme pour être alerté quand ce dernier se connecte. Et pour mieux le surveiller, il amène son sac de couchage au bureau pour être là quand il se manifeste.

Son livre “documente les nombreuses méthodes que nous utilisons aujourd'hui pour gérer les intrus de haut niveau”, résumait Richard Bejtlich, un ponte du secteur, auprès de Wired. “Vous pouvez voir dans ce livre presque tout ce que vous devez faire en cas d'incident: l'état d'esprit, la minutie, l'engagement”, ajoutait-il.

Clifford Stoll pense au départ que l’intrus est un pirate du campus. Mais cela ne colle pas. Visiblement, ce dernier ne connaît pas Berkeley Unix, la variante d’Unix utilisée dans le labo. Le pirate vient visiblement de bien plus loin. On peut penser qu'il se donne beaucoup de mal pour pas grand chose. Le risque est effectivement moindre pour les données du laboratoire, qui sont principalement des données et publications scientifiques. Il n’y a rien de vraiment sensible. En revanche, les ordinateurs du labo peuvent servir pour faire des attaques par rebond sur des machines du réseau Arpanet.

Cet ancêtre d’Internet rassemble à partir des années 1980 deux réseaux, l’un universitaire (NSFnet), et l’autre militaire (Milnet). Et d'ailleurs, lors d'une de ses visites, l'intrus s'intéresse de près aux coordonnées de quatre membres de la CIA. Stoll décide alors d’alerter le FBI. Mais il se fait d’abord rembarrer : le célèbre bureau fédéral a autre chose à faire que de s’intéresser à une erreur comptable de 75 cents.

Le parquet local a cependant plus de flair. Les magistrats demandent à la compagnie de téléphone, Pacific Bell, de retracer l’origine de la communication entrante. C’est assez intéressant, car le parquet découvre qu’elle vient des ordinateurs de la Mitre Corporation. Si vous êtes dans la sécurité informatique, ce nom vous dit bien évidemment quelque chose.

Depuis une dizaine d’années, la base de connaissance “Mitre Attack” recense par exemple les techniques d'attaques informatiques connues et permet de tester ses protections. A l'origine une organisation non gouvernementale émanant du prestigieux Massachusetts Institute of Technology (MIT) et fondée dans les années 50, Mitre Corporation est devenue l’une des organisations à la pointe en matière d'informatique et de réseaux.

A l’époque, la spin-off jure d’abord qu’il est impossible qu’ils aient été piratés, avant de se rendre à l'évidence : l'intrus que chasse Stoll est effectivement passé par leur système pour s'attaquer à ses cibles. L’intrusion leur coûtait même des milliers de dollars d’appels téléphoniques et s’était soldée par la dissémination d’un programme malveillant dans leur système qui enregistrait les mots de passe lors de leur saisie. La cata, quoi.

A la fin de l’année 1986, le traçage de la communication du pirate du Berkeley Lab amène les Américains jusqu’en Allemagne de l’ouest. L’appel est passé par l’université de Brême. Les Allemands sont informés, l’université coupe son réseau. L’intrus est alors localisé à nouveau du côté de Hanovre, la capitale de la Basse-Saxe.

Toutefois, les éléments permettant d'identifier l'auteur de l'attaque sont toujours bien maigres. Il faudrait pousser l'intrus à rester en ligne suffisamment longtemps pour qu’une compagnie téléphonique puisse le repérer définitivement. C’est à ce moment-là, selon John Markoff, que la compagne de Clifford Stoll, Martha Matthews, a une idée de génie.

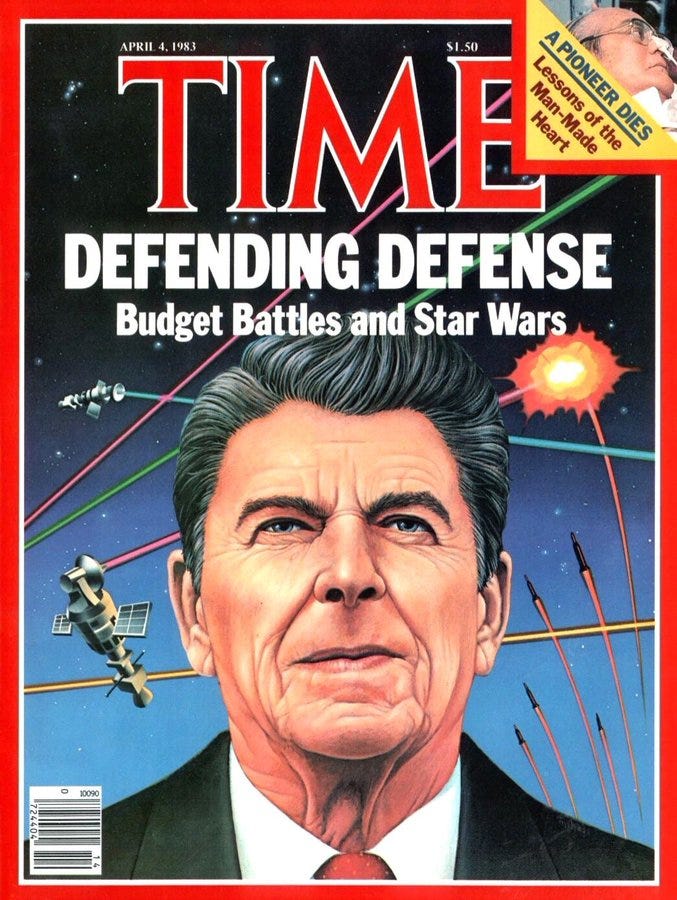

L’étudiante en droit suggère de piéger l'indésirable avec un appât. En l’occurrence, le pot de miel va être un pot-pourri de fichiers soit-disant confidentiels tournant autour de la dénomination SDInet, en référence à l’un des programmes phares de Ronald Reagan, son décrié projet de bouclier anti-missiles.

Pile-poil dans les centres d’intérêt du pirate, qui utilise comme mots clés les termes nucléaire, bombardier furtif ou Strategic Air Command. Dans d’autres articles, Clifford Stoll revendique la paternité de cette trouvaille qui aurait été imaginée sous la douche, d’où son nom de code, “Operation Showerhead”.

Quoiqu’il en soit, pour que le pot de miel soit parfait, il lui faut un élément supplémentaire, une incitation à se manifester. Cela va prendre la forme d'un fichier invitant les lecteurs à contacter une certaine Barbara Sherwin au laboratoire pour recevoir de la documentation par courrier postal. Le nom est inventé, le fichier est faux, mais c'est là qu'est l'astuce : celui se manifestera sera probablement le coupable ou un de ses proches.

Et bingo, le labo reçoit bien un peu plus tard une lettre adressée à Barbara Sherwin par un certain Laszlo Balogh, un douteux trafiquant d’armes proche du KGB. Quant au pirate, il est resté une heure pour fouiner dans les fichiers factices, suffisamment longtemps pour permettre de remonter l'origine de sa communication. Selon l’enquête allemande, il s’appelle Markus Hess.

On en reparle la semaine prochaine,

Bonne journée,

Relecture: Mnyo

PS: Si vous voulez me payer un café, c’est par ici (bc1qhx49fpxcnlpe35z4z2j4wmrazpvz7a3ejm4rex), vous avez également ma page Tipeee.

Sources

The Cuckoo's Egg: Tracking a Spy Through the Maze of Computer Espionage

How a Berkeley Eccentric Beat the Russians—and Then Made Useless, Wondrous Objects

Books of The Times; On the Electronic Trail of a Computer Spy

Cyberpunk: Outlaws and Hackers on the Computer Frontier

Meet the Mad Scientist Who Wrote the Book on How to Hunt Hackers

1983: Ronald Reagan vole la Guerre des Etoiles à George Lucas